הבהרה לגבי התוכן

התוכן נוצר על-ידי Gemini, היו תיקוני עריכה, והוספת קישורים. הפוסט הינו פוסט ויקי, וניתן לעריכה על-ידי משתמשים בדרגה המתאימה.

בפוסט זה אסביר מה זה SOC, ומה תפקידו של בקר או אנליסט SOC.

מקור

פרקים

- מה עושים בתפקיד SOC?

- סוגי התקפות סייבר ש-SOC מתמודד איתם

- הכלים והטכנולוגיות המשמשות ב-SOC

- הקריירה ב-SOC: אפשרויות התפתחות והתקדמות

- קורסים והסמכות בתחום ה-SOC: פתח את הדלת לקריירה מצליחה

- חשיבות המעבדה המעשית בקורסי סייבר: הידיים מלוכלכות הן המפתח להצלחה

- טווחי שכר לתפקידים שונים ב-SOC

- סיכום

מה עושים בתפקיד SOC?

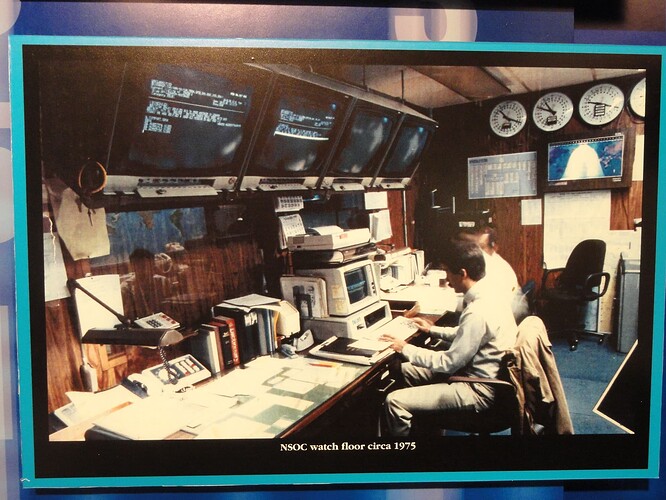

SOC (Security Operations Center) הוא מרכז הפעולות לביטחון סייבר בארגון. אנשי ה-SOC הם כמו השומרים הדיגיטליים של הארגון, אלו שצופים על המערכות והרשתות 24/7, ומזהים ומגיבים לאיומי סייבר.

מה עושים אנשי SOC באופן כללי?

- ניטור מתמיד: הם עוקבים אחר כל פעילות ברשת הארגונית, מחפשים חריגות והתנהגויות חשודות.

- זיהוי איומים: באמצעות כלים מתקדמים ואנליזה של נתונים, הם מזהים התקפות סייבר, תוכנות זדוניות, ניסיונות פריצה ועוד.

- חקירה: כאשר מזוהה אירוע חשוד, אנשי ה-SOC מתחילים לחקור לעומק כדי להבין את טיב האיום, את היקפו ואת הנזק הפוטנציאלי.

- תגובה: לאחר זיהוי וחקירה, אנשי ה-SOC נוקטים בפעולות מיידיות כדי לבלום את ההתקפה, למנוע התפשטות ולמזער את הנזק.

- שיפור מתמיד: הם כל הזמן לומדים ומעדכנים את הידע והכלים שלהם, כדי להישאר צעד אחד לפני האיומים המתפתחים.

מיומנויות נדרשות לתפקיד SOC

- ידע טכני: הבנה מעמיקה של רשתות מחשבים, מערכות הפעלה, אבטחת מידע וכלים לניתוח נתונים.

- חשיבה אנליטית: היכולת לחבר את הנקודות ולזהות דפוסים חריגים בתוך כמויות גדולות של מידע.

- יכולות תקשורת: יכולת להסביר בצורה ברורה ומפורטת את הממצאים הטכניים לאנשי מקצוע שאינם בתחום.

- יכולת עבודה בצוות: עבודה בצוות היא חיונית, שכן אנשי ה-SOC עובדים בשיתוף פעולה עם צוותים אחרים בארגון.

- סבלנות וריכוז: היכולת לשבת שעות מול המסך ולעקוב אחר פעילות המערכת דורשת סבלנות וריכוז גבוהים.

למה התפקיד הזה חשוב?

- הגנה על המידע: SOC הוא קו ההגנה הראשון מפני התקפות סייבר, שמטרתן לגנוב מידע רגיש, לשבש את פעילות הארגון או לגרום נזק כספי.

- שמירה על המוניטין: התקפת סייבר מוצלחת יכולה לפגוע במוניטין של הארגון, להוביל לאובדן לקוחות ולנזק פיננסי משמעותי.

- עמידה בתקנות: ארגונים רבים מחויבים לעמוד בתקנות רגולטוריות הקשורות להגנת מידע. SOC מסייע לארגונים לעמוד בדרישות הללו.

לסיכום

תפקיד ה-SOC הוא קריטי להגנה על הארגון מפני איומי סייבר. אנשי ה-SOC הם גיבורי על של העולם הדיגיטלי, השומרים על המידע שלנו ומאפשרים לנו לפעול בסביבה מקוונת בטוחה.

מקור

סוגי התקפות סייבר ש-SOC מתמודד איתם

מרכז הפעולות לביטחון סייבר (SOC) מתמודד עם מגוון רחב של התקפות סייבר, שחלקן מתפתחות ומתעדכנות כל העת. להלן כמה מהסוגים הנפוצים ביותר:

התקפות על זמינות המערכת (Availability)

- התקפות DDoS: שיטפון של בקשות למערכת, הגורם לה לקרוס ולהפסיק לתפקד.

- התקפות Ransomware: חטיפת מידע או מערכות תמורת תשלום כופר.

- התקפות על שרתים קריטיים: פגיעה בשרתים המפעילים שירותים חיוניים לארגון.

התקפות על שלמות המידע (Integrity)

- הזרקת קוד: הכנסת קוד זדוני למערכת כדי לשנות את התנהגותה.

- שינוי נתונים: שינוי מכוון של נתונים במאגרי המידע.

- וירוסים ותולעים: תוכנות זדוניות המתרבות ומפיצות עצמן ברשת.

התקפות על סודיות המידע (Confidentiality)

- גניבת סיסמאות: גישה בלתי מורשית למערכות באמצעות סיסמאות גנובות.

- הנדסה חברתית: הטעיה של משתמשים כדי לחשוף מידע רגיש.

- ריגול תעשייתי: גניבת סודות מסחריים או קניין רוחני.

התקפות מתקדמות ומתוחכמות

- התקפות אפס-יום (Zero-Day): ניצול פגיעויות במערכות לפני שהן תוקנו.

- התקפות APT (Advanced Persistent Threat): התקפות ממוקדות וממושכות, המבוצעות על ידי קבוצות מתקדמות.

- התקפות Side-Channel: ניצול מידע זמין לציבור (כגון צריכת חשמל או קרינת רדיו) כדי לחשוף מידע רגיש.

דוגמאות נוספות להתקפות

- Phishing: שליחת דואר אלקטרוני מזויף במטרה להשיג מידע אישי או סיסמאות.

- SQL Injection: הזרקת קוד SQL מזיק למאגרי מידע.

- Cross-Site Scripting (XSS): הזרקת קוד לקוח מזיק לאתרי אינטרנט.

מה מאחד את כל ההתקפות הללו?

- המניע: רווח כספי, ריגול, ונדליזם או פעילות פוליטית.

- השיטה: ניצול פגיעויות במערכות, בהתנהגות משתמשים או בתהליכים עסקיים.

- המטרה: גישה בלתי מורשית למידע, שיבוש פעילות המערכת או גרימת נזק.

כיצד SOC מגן מפני התקפות אלו?

- ניטור מתמיד: מעקב אחר כל פעילות ברשת, חיפוש חריגות והתנהגויות חשודות.

- זיהוי איומים: שימוש בכלים מתקדמים לזיהוי התקפות, תוכנות זדוניות וניסיונות פריצה.

- תגובה מהירה: נקיטת פעולות מיידיות לבלימת ההתקפה, מניעת התפשטות ומזעור הנזק.

- שיפור מתמיד: עדכון מתמיד של הידע והכלים, התאמה לאיומים המתפתחים.

סיכום

עולם הסייבר הוא דינמי ומתפתח כל הזמן, והאיומים הופכים מתוחכמים יותר ויותר. SOC ממלא תפקיד קריטי בהגנה על הארגון מפני מגוון רחב של התקפות, ומאפשר לו לפעול בסביבה מקוונת בטוחה.

הכלים והטכנולוגיות המשמשות ב-SOC

מרכז הפעולות לביטחון סייבר (SOC) מסתמך על מגוון רחב של כלים וטכנולוגיות מתקדמות כדי לזהות, לחקור ולנטרל איומי סייבר. הכלים הללו מאפשרים לאנשי ה-SOC לבצע את עבודתם בצורה יעילה ומדויקת, ולהגן על הארגון מפני התקפות סייבר.

כלים לניטור ואיסוף מידע

- SIEM (Security Information and Event Management): פלטפורמה מאחדת לאיסוף, ניתוח וניהול של אירועי אבטחה ממקורות שונים בארגון. SIEM מאפשרת לזהות חריגות ולהתריע על אירועים חשודים.

- EDR (Endpoint Detection and Response): פתרון המגן על נקודות הקצה (מחשבים, סמארטפונים וכו’) ומתריע על פעילות זדונית. EDR מספק יכולות חקירה ותגובה מתקדמות.

- NIDS/NIPS (Network Intrusion Detection/Prevention System): מערכת לזיהוי ומניעת חדירות לרשת. NIDS מזהה התקפות, ואילו NIPS מסוגלת לחסום תנועה זדונית.

- WAF (Web Application Firewall): חומת אש המגנה על יישומים מבוססי אינטרנט מפני התקפות נפוצות כמו SQL Injection ו-Cross-Site Scripting.

כלים לניתוח וחקירה

- SOAR (Security Orchestration, Automation and Response): פלטפורמה המאפשרת אוטומציה של תהליכי אבטחה, שיתוף פעולה בין כלים שונים וניהול אירועי אבטחה ביעילות.

- Threat Intelligence Platforms: פלטפורמות לאיסוף וניתוח מודיעין על איומי סייבר, המאפשרות לאנשי ה-SOC להישאר מעודכנים לגבי האיומים העדכניים ביותר.

- Sandbox: סביבה מבודדת להרצה בטוחה של קבצים חשודים, המאפשרת לנתח את התנהגותם ללא סיכון למערכת.

כלים לאוטומציה ותגובה

- Automation Platforms: פלטפורמות לאוטומציה של משימות חוזרות ונשנות, כגון עדכון חתימות, סגירת פערים אבטחתיים ותגובה לאירועים ידועים.

- Incident Response Platforms: פלטפורמות לניהול אירועי אבטחה, המאפשרות לתעד את כל שלבי הטיפול באירוע, לשתף פעולה בין צוותים שונים ולשפר את התגובה לאירועים עתידיים.

טכנולוגיות נוספות

- בינה מלאכותית ולמידת מכונה: משמשות לזיהוי חריגות, ניתוח התנהגות משתמשים ולמידה מתמדת של איומים חדשים.

- Blockchain: טכנולוגיה מבוזרת המאפשרת לאמת את שלמות המידע ולהגן על נתונים רגישים.

- Cloud Security: פתרונות אבטחה המותאמים לסביבות ענן, כולל ניטור, הגנה על נתונים והצפנה.

בחירת הכלים המתאימים ל-SOC תלויה במספר גורמים, כולל:

- גודל הארגון ומורכבות הסביבה הטכנולוגית.

- תקציב.

- סוגי האיומים העיקריים שבהם הארגון מתמודד.

- דרישות רגולטוריות.

היתרונות של שימוש בכלים וטכנולוגיות מתקדמות ב-SOC:

- שיפור זיהוי איומים: זיהוי מהיר ומדויק יותר של איומים.

- תגובה מהירה: יכולת לטפל באירועים במהירות וביעילות.

- הפחתת עלויות: אוטומציה של משימות חוזרות ונשנות וחיסכון בזמן ובמשאבים.

- שיפור היעילות: שיפור היעילות והפרודוקטיביות של אנשי ה-SOC.

סיכום

הכלים והטכנולוגיות המשמשות ב-SOC מהווים את הבסיס להגנה על הארגון מפני איומי סייבר. על ידי השקעה בטכנולוגיות מתקדמות ובהכשרת אנשי מקצוע מיומנים, ניתן להבטיח את אבטחת המידע של הארגון ולהגן על הנכסים הדיגיטליים שלו.

מקור

הקריירה ב-SOC: אפשרויות התפתחות והתקדמות

תחום ה-SOC (Security Operations Center) מציע מגוון רחב של אפשרויות התפתחות והתקדמות עבור אנשי מקצוע בעלי תשוקה לאבטחת מידע. עם הביקוש הגובר למקצוענים בתחום הסייבר, הקריירה ב-SOC יכולה להיות מספקת ומאתגרת כאחד.

אפשרויות התפתחות

- התמחות טכנית:

- אנליסט סייבר: מתמקד בזיהוי וחקירה של איומי סייבר.

- מהנדס SOC: אחראי על תפעול ותחזוקה של תשתיות ה-SOC.

- חוקר איומים: מתמקד בניתוח איומים מתקדמים והבנת טקטיקות התוקפים.

- מומחה לתגובה לאירועים: אחראי על ניהול וטיפול באירועי סייבר.

- התפתחות ניהולית:

- מנהל SOC: אחראי על ניהול צוות ה-SOC, הגדרת אסטרטגיות אבטחה וניהול תקציב.

- מנהל אבטחת מידע: אחראי על כלל אסטרטגיית האבטחה של הארגון.

- התפתחות עסקית:

- יועץ אבטחת מידע: מספק ייעוץ לארגונים בנושאי אבטחת מידע.

- מכירות פתרונות אבטחה: משווק פתרונות אבטחה לארגונים.

מסלולי התקדמות

- התקדמות בתפקיד: ככל שתצבור ניסיון וידע, תוכל להתקדם לתפקידים בכירים יותר בתוך ה-SOC, כגון מנהל משמרת, מנהל צוות או מנהל SOC.

- הרחבת הידע: השקעה בהשכלה נוספת, קורסים וסמינרים בתחום הסייבר תפתח בפניך דלתות לתפקידים מגוונים יותר.

- הכרה והסמכות: השגת הסמכות מקצועיות כגון CISSP, CISM, CEH תגביר את המוניטין המקצועי שלך ותפתח הזדמנויות תעסוקה חדשות.

- מעבר לארגונים גדולים יותר: ארגונים גדולים מציעים מגוון רחב יותר של תפקידים ואפשרויות התפתחות.

- הקמת סטארט-אפ: עבור מי שרוצה להיות יזם, הקמת סטארט-אפ בתחום הסייבר יכולה להיות אפשרות אטרקטיבית.

מיומנויות נדרשות להצלחה

- ידע טכני: הבנה מעמיקה של רשתות מחשבים, מערכות הפעלה, אבטחת מידע וכלים לניתוח נתונים.

- חשיבה אנליטית: היכולת לחבר את הנקודות ולזהות דפוסים חריגים בתוך כמויות גדולות של מידע.

- יכולות תקשורת: יכולת להסביר בצורה ברורה ומפורטת את הממצאים הטכניים לאנשי מקצוע שאינם בתחום.

- יכולת עבודה בצוות: עבודה בצוות היא חיונית, שכן אנשי ה-SOC עובדים בשיתוף פעולה עם צוותים אחרים בארגון.

- סבלנות וריכוז: היכולת לשבת שעות מול המסך ולעקוב אחר פעילות המערכת דורשת סבלנות וריכוז גבוהים.

- סקרנות: רצון מתמיד ללמוד ולעדכן את הידע על איומים חדשים וטכנולוגיות מתפתחות.

יתרונות הקריירה ב-SOC

- ביקוש גבוה: הביקוש לאנשי מקצוע בתחום הסייבר נמצא בעלייה מתמדת.

- שכר תחרותי: השכר בתחום הסייבר הוא בדרך כלל גבוה יחסית.

- עבודה מאתגרת ומגוונת: העבודה ב-SOC היא דינמית ומלאת אתגרים, עם חשיפה לטכנולוגיות חדשות ואיומים מתפתחים.

- הרגשה של שליחות: התרומה להגנה על מידע רגיש והגנה על הארגון מפני התקפות סייבר.

סיכום

הקריירה ב-SOC מציעה מגוון רחב של אפשרויות התפתחות והתקדמות עבור אנשי מקצוע בעלי תשוקה לאבטחת מידע. עם הביקוש הגובר למקצוענים בתחום הסייבר, הקריירה ב-SOC יכולה להיות מספקת ומאתגרת כאחד.

קורסים והסמכות בתחום ה-SOC: פתח את הדלת לקריירה מצליחה

התחום המרתק של אבטחת סייבר מציע מגוון רחב של קורסים והסמכות שיעזרו לך לפתח קריירה משגשגת ב-SOC. קורסים אלו לא רק יעניקו לך את הידע והמיומנויות הטכניות הנדרשות אלא גם יכינו אותך להתמודד עם האיומים המשתנים בעולם הסייבר.

סוגי קורסים

- קורסי בסיס: קורסים אלו מספקים את הידע הבסיסי הנדרש להבנת עולם הסייבר, לרבות רשתות מחשבים, מערכות הפעלה, אבטחת מידע וכלים לניתוח נתונים.

- קורסי התמחות: קורסים אלו מתמקדים בתחומים ספציפיים בתוך ה-SOC, כגון:

- חקירת איומים: לימוד שיטות מתקדמות לחקירת התקפות סייבר.

- תגובה לאירועים: הכנה לניהול וטיפול באירועי סייבר.

- הנדסת סייבר: לימוד טכניקות של האקרים והגנה מפניהן.

- אבטחת ענן: התמקדות באבטחת סביבות ענן.

- קורסי הכנה להסמכה: קורסים אלו מכינים את המשתתפים לבחינות ההסמכה המקצועיות בתחום הסייבר.

הסמכות מקצועיות

הסמכות מקצועיות הן הוכחה לידע ולמיומנויות שלך בתחום הסייבר. הן מעידות על רמת המקצועיות שלך ומגדילות את סיכויי ההצלחה שלך בשוק העבודה. כמה מההסמכות הפופולריות ביותר בתחום ה-SOC כוללות:

- CISSP (Certified Information Systems Security Professional): הסמכה מקיפה המכסה את כל תחומי אבטחת המידע.

- CISM (Certified Information Security Manager): הסמכה המתמקדת בניהול סיכוני אבטחה.

- CEH (Certified Ethical Hacker): הסמכה המכינה את המשתתפים לבצע בדיקות חדירות.

- CompTIA Security+: הסמכה בסיסית בתחום אבטחת המידע.

- סמכויות ספציפיות לטכנולוגיות: כגון AWS Certified Security Specialty, Azure Security Engineer Associate ועוד.

כיצד לבחור קורס והסמכה?

- הגדר את המטרות שלך: מה אתה רוצה להשיג עם הקורס? התמקדות בתפקיד ספציפי ב-SOC, הרחבת הידע הכללי או הכנה להסמכה?

- רמת הידע הקיימת: בחר קורס המתאים לרמת הידע שלך.

- תחומי עניין: בחר קורס בתחום שמעניין אותך במיוחד.

- תקציב: השווה בין מחירי הקורסים השונים ובחר את האפשרות המתאימה לתקציב שלך.

- מוניטין המוסד הלימודי: בחר מוסד לימודים בעל מוניטין וניסיון בתחום הסייבר.

היכן ללמוד?

- מכללות ואוניברסיטאות: מציעות מגוון רחב של תוכניות לימוד בתחום הסייבר, החל מתואר ראשון ועד לתארים מתקדמים.

- חברות הדרכה: מציעות קורסים מקצועיים בתחומים ספציפיים בתוך ה-SOC.

- פלטפורמות לימוד מקוונות: מציעות גמישות רבה בלימוד, ומאפשרות ללמוד בקצב שלך ובזמנך החופשי.

סיכום

ההשקעה בקורסים והסמכות בתחום ה-SOC היא השקעה בעתיד שלך. הקורסים וההסמכות יפתחו בפניך דלתות לתפקידים מאתגרים ומספקים בעולם הסייבר.

חשיבות המעבדה המעשית בקורסי סייבר: הידיים מלוכלכות הן המפתח להצלחה

קורסי סייבר אינם מסתכמים רק בתיאוריה. כדי להפוך לאנשי סייבר מיומנים, חיוני לשלב ידע תיאורטי עם ניסיון מעשי. המעבדה המעשית בקורסי סייבר היא הסביבה בה תוכל להעמיד את הידע שלך למבחן, להתנסות במתקפות סייבר ולהבין כיצד להגן על מערכות בצורה יעילה.

מדוע המעבדה המעשית חשובה כל כך?

- יישום תיאורטי: המעבדה מאפשרת לך ליישם את הידע שרכשת בכיתה בסביבה מבוקרת. זהו הגשר בין התיאוריה לפועל.

- פיתוח מיומנויות מעשיות: תוך כדי עבודה במעבדה, אתה רוכש מיומנויות מעשיות חיוניות כמו:

- שימוש בכלים: תתרגל שימוש בכלים מקצועיים לניתוח רשתות, זיהוי חולשות, וחקירת אירועי סייבר.

- פתרון בעיות: תלמד לנתח בעיות מורכבות, לפתח אסטרטגיות פתרון ולטפל באיומים בזמן אמת.

- חשיבה אנליטית: תפתח את היכולת לחשוב בצורה לוגית ולזהות דפוסים חריגים.

- הבנה מעמיקה של איומים: על ידי ניסיון להתקיף מערכות בעצמך, תבין טוב יותר כיצד תוקפים חושבים ופועלים. זה יעזור לך לזהות ולנטרל איומים בצורה יעילה יותר בעתיד.

- הכנה לשוק העבודה: המעבדה המעשית מהווה הכנה מצוינת לשוק העבודה. מעסיקים מחפשים מועמדים בעלי ניסיון מעשי בנוסף לידע התיאורטי.

מה עושים במעבדה המעשית?

- סימולציות של התקפות: תתרגל לבצע סוגים שונים של התקפות סייבר, כמו הזרקת SQL, XSS, פישינג ועוד.

- בדיקות חדירות: תבצע בדיקות חדירות למערכות כדי לזהות חולשות.

- ניתוח תעבורת רשת: תלמד לנתח תעבורת רשת כדי לזהות פעילות חשודה.

- חקירת אירועי סייבר: תחקור אירועים סימולטיביים כדי להבין את שרשרת ההתקפה ולפתח תגובה מתאימה.

- פיתוח כלים: תוכל לפתח כלים קטנים משלך לאוטומציה של משימות שונות.

סיכום

המעבדה המעשית בקורסי סייבר היא חיונית להצלחה בתחום. היא מספקת את ההזדמנות להפוך את הידע התיאורטי שלך למיומנויות מעשיות, להכיר את הכלים המקצועיים ולהתכונן לקריירה מאתגרת ומספקת בעולם הסייבר.

טווחי שכר לתפקידים שונים ב-SOC

הערה חשובה: טווחי השכר משתנים בהתאם למספר גורמים, כולל ניסיון, הסמכות, גודל הארגון, מיקום גיאוגרפי ומורכבות התפקיד. הטבלה הבאה מספקת הערכה כללית של טווחי שכר בישראל, אך מומלץ לבצע מחקר מעמיק יותר על ידי התייעצות עם מומחים בתחום או שימוש בכלי חיפוש עבודה מתקדמים.

| תפקיד | שכר ברוטו (₪) | הערות |

|---|---|---|

| אנליסט סייבר מתחיל | 6,000 - 10,000 | תלוי ברמת ההשכלה והניסיון (לרוב שכר שעתי) |

| אנליסט סייבר מנוסה | 8,000 - 12,000 | עם ניסיון של מספר שנים והסמכות רלוונטיות |

| מהנדס SOC | 14,000 - 30,000 | אחראי על תפעול ותחזוקה של תשתיות ה-SOC |

| חוקר איומים | 15,000 - 35,000 | מתמקד בניתוח איומים מתקדמים |

| מומחה לתגובה לאירועים | 22,000 - 45,000 | אחראי על ניהול וטיפול באירועי סייבר |

| מנהל SOC | 25,000 ומעלה | אחראי על ניהול צוות ה-SOC, הגדרת אסטרטגיות אבטחה וניהול תקציב |

גורמים המשפיעים על השכר

- ניסיון: ככל שיש לך יותר ניסיון, כך השכר שלך צפוי להיות גבוה יותר.

- הסמכות: הסמכות מקצועיות כגון CISSP, CISM, CEH מעידות על רמת המקצועיות שלך ומגדילות את השכר.

- מיקום גיאוגרפי: שכר בתל אביב ובמרכז הארץ יהיה בדרך כלל גבוה יותר מאשר בפריפריה.

- גודל הארגון: ארגונים גדולים מציעים בדרך כלל שכר גבוה יותר.

- מורכבות התפקיד: תפקידים הדורשים מיומנויות טכניות גבוהות ומורכבות משימות יזכו לשכר גבוה יותר.

- היצע וביקוש: ביקוש גבוה לאנשי מקצוע בתחום הסייבר יכול להוביל לעלייה בשכר.

כדי לקבל הערכה מדויקת יותר של השכר, מומלץ, לבדוק את המודעות דרושים הרלוונטיות: השווה בין טווחי השכר המוצעים בחברות שונות. להתייעץ עם מומחים בתחום: פנה לאנשי קשר בתחום הסייבר כדי לקבל ייעוץ אישי. לנצל את כלי חיפוש העבודה המתקדמים: כלי כמו LinkedIn, Glassdoor ו-AllJobs מציעים מידע על טווחי שכר ממוצעים לתפקידים שונים.

כיצד להעלות את השכר

- השקיע בהשכלה מתמדת: השג הסמכות נוספות והרחב את הידע שלך.

- פיתוח מיומנויות רכות: כישורי תקשורת, יכולת עבודה בצוות ומנהיגות יכולים להוביל לקידום.

- חפש הזדמנויות לקידום: התעניין בתפקידים בכירים יותר בארגון שלך או חפש הזדמנויות בארגונים אחרים.

- השתתף בכנסים ואירועים מקצועיים: הרחב את הרשת המקצועית שלך והישאר מעודכן בחידושים בתחום.

זכור: השכר הוא רק חלק אחד מהמשוואה. חשוב לבחור תפקיד שמתאים לך מבחינת תחומי עניין, אפשרויות התפתחות וסביבת עבודה.

סיכום

בפוסט זה עסקנו במהו SOC ותפקידו, הכלים והטכנולוגיות בשימוש ב-SOC, הסמכות נפוצות בתחום ה-SOC, אפשרויות התפתחות והתקדמות בקריירה ב-SOC, חשיבות המעבדה המעשית, וקורסים רלוונטים. קריירה בתחום ה-SOC היא בחירה מצוינת עבור אנשים המעוניינים לעבוד בתחום מאתגר ומתפתח. על ידי רכישת הידע והמיומנויות הנדרשות, ניתן להבטיח לעצמך קריירה משגשגת בתחום הסייבר.