WIP: משתמשים עם רמת אמון 2 יכולים לערוך ישירות את הפוסט.

משתמשים עם רמת אמון 1 ומטה יכולים להשאיר תגובה עם תיקונים או הוספות, התגובה תוסתר ברגע שהתיקונים יוכנסו.

הקדמה

ראשית מה זה אבטחת מידע ומה זה האקינג בדיוק?

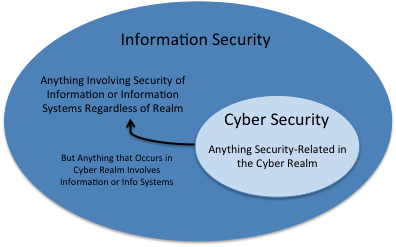

אבטחת מידע (באנגלית: ( information security (infosec, או cybersecurity - אבטחת סייבר) היא הענף העוסק בהגנה מפני גישה, שימוש, חשיפה, ציתות, שיבוש, העתקה או השמדה של מידע ומערכות מידע מצד גורמים שאינם מורשים או זדוניים ולספק סודיות, שלמות וזמינות של המידע ללא תלות בסוג המידע או בצורת האחסון, פיזית או אלקטרונית.

מקור, ויקיפדיה - אבטחת מידע.

אך להאקינג (פצחנות) יש משמעות שונה וחשוב להבדיל ביניהם,

במחשבים, האקינג (בעברית: פצחנות) הוא שימוש במערכות מחשב בדרכים יצירתיות כדי להשיג תוצאות טובות יותר מאלו שאליהן התכוון מתכנן המערכת המקורי.

מקור, ויקיפדיה - האקינג.

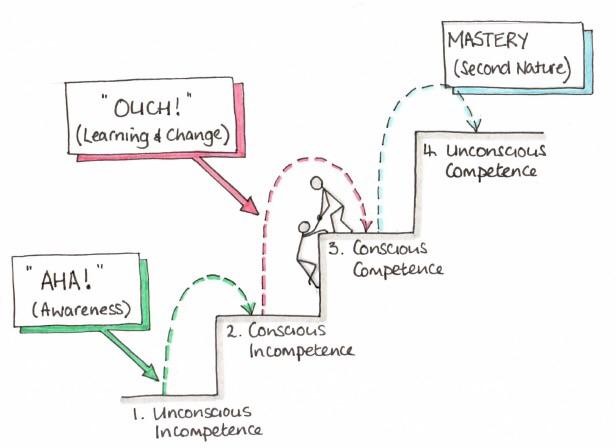

בעוד שלאבטחת מידע יש תעודות שונות שמאשרות את הידע שנצבר, בכדי להיות האקר לא נדרשים כאלו ומספיקה יצרתיות בתחום אותו מפצחים. אז איך מתחילים?

לפני שמתחילים בתחום, מומלץ שיהיה רקע טוב במערכת הפעלה, רשתות ותכנות, בעוד שהידע (הבסיסי) בשני הנושאים הראשונים הכרחי, ידע בתכנות אינו הכרחי, איך יועיל בהבנה עמוקה יותר של התחום (במיוחד בתת קטגוריה של סייבר אבטחת מידע), איך דברים עובדים, איך ניתן “לשבור אותם” ואיך ניתן להגן עליהם. אז אחרי שיש לכם את הרקע הנדרש תוכלו להמשיך לאבטחת מידע.

תחום אבטחת מידע הוא מאוד גדול, הוא כולל בתוכו נושאים פיזיים ווירטואלים שכולם קשורים במידע, אך המטרה היא אחת, לדאוג לשלמות (integrity), סודיות (confidentiality) וזמינות (availability) שלהם (איך לשמור עליהם או איך לפצח אותם). החלוקה הראשונית היא של מידע פיזי ומידע דיגיטלי (סייבר), כאשר את שניהם משיגים על-ידי נהלים וישומם.

מערכות הפעלה

מקור, ויקיפדיה - מערכות הפעלה.

ישנן מערכות הפעלה רבות, אך הנפוצות ביותר הן חלונות, לינוקס, אנדרואיד, iOS/MacOS ואחרים. עקרונות הפעולה של מערכת הפעלה דיי דומה והיכרות עם אחת מהן לרוב מספיקה בשביל להתחיל את דרכנו. מומלץ לבחור ללמוד את המערכת הפעלה בהתאם לסביבה (Stack) שבה נפעל.

- המרכז לחינוך סייבר - מערכות הפעלה.

- חלונות מדריך 1, 2.

- לינוקס מדריך 1, 2.

- אנדרואיד מדריך.

רשתות

תקשורת נתונים , ובפרט תקשורת מחשבים (או “תקשוב”), הם שמות כלליים לתהליכים ומערכות להעברת נתונים בין מחשבים או מכשירים אלקטרוניים אחרים, ללא העברה פיזית של אמצעי לאחסון נתונים (כמו דיסק און קי, תקליטור וכדומה) ביניהם, אלא באמצעות תווך כלשהו (למשל כבלים מסוגים שונים או גלי רדיו) אשר משמש לתקשורת.

מקור, ויקיפדיה - תקשורת נתונים.

על-מנת שמחשבים ידברו אחד עם השני יש צורך בהסכמה על פרוטוקול ביניהם, הדרך הנפוצה היא על בסיס TCP/IP. מומלץ להכיר את שכבות החלוקה ומה מתבצע בכל אחת מהן, ואיך האפליקציה משתמשת בהן בכדי להשיג וליישם את מודל התקשורת שלה.

- המרכז לחינוך סייבר - רשתות

- עמל - רשתות תקשורת (תסתכלו בספריה שבה נמצא הקובץ, יש שם פרטי מידע נוספים)

- אוניברסיטת חיפה - מבוא לרשתות תקשורת

תכנות

תִּכְנוּת מחשבים (לרוב מכונה בקצרה תִּכְנוּת, או לעיתים קִידּוּד) הוא תהליך הכתיבה, הבדיקה והתחזוקה של קוד המקור של תוכנית מחשב.

מקור - ויקיפדיה - תכנות מחשבים.

בחירת שפת התכנות הראשונה גם תלויה בסביבת עבודה (Stack), מומלץ להתחיל בשפה שכמה שיותר “קרובה” למערכת הפעלה כגון שפת סף או C שבה המערכת הפעלה נכתבה, אך לרוב הבנה עמוקה שלהם דורשת זמן רב ולא הכרחית למי שמתעסק ברמות “גבוהות” יותר של אבט"מ ופצחנות. אם אינך בטוח ביעד, שפות כגון Python ו-Java הן בחירה נבונה לתחילת הדרך (על-מנת להכיר תהליכי פיתוח).

- ויקיספר - אסמבלי x86/פקודות

- המרכז לחינוך סייבר - ארגון המחשב ושפת הסף

- המרכז הישראלי לחינוך מדעי-טכנולוגי - מבוא למערכות מחשב ואסמבלי

- ויקיספר - מבוא לתכנות ולמדעי המחשב בשפת C

- מיזם “לומדים פייתון” - חומרי הדרכה

- המרכז לחינוך סייבר - תכנות בשפת פייתון (שימו לב! פייתון 2)

- Python - Docs

- ויקיספר - פייתון גרסה 3

- קמפוס IL - Self.py (דורש הרשמה)

- קמפוס IL - Next.py (דורש הרשמה)

- המדריך הישראל לג’אווה

- ויקיספר - ג’אווה

אבטחת מידע הגנתית

WIP

אבטחת מידע התקפית

WIP

הנדסה לאחור

WIP

קריאה נוספת:

- לינקייה

- FXP - Rainbow_Dash - אז… איפה מתחילים?

- FXP - רפאל איתן - SOC, איך מגיעים, תפקידיו וכו’

- FXP - Feynman - כניסה לעולם ה PenTest

תורמים: @iTK98